~~SLIDESHOW~~ ~~ODT~~

~~DISCUSSION~~

Les réseaux sociaux, les applis, big data et les algorithmes: comment ça marche

Avertissement

Nous sommes plus de 2 milliards d'individus qui laissent beaucoup de traces sur internet, qui sont conservées et exploitées bien souvent à notre insue. L'accès aux réseaux sociaux et à des services devenus essentiels (courriel, géolocalisation, …) sont gratuits mais ils consomment énormément de ressources, il faut bien que nous les payons indirectement puisque ce ne sont pas des services publics.

Nous tentons ici de montrer le plus simplement possible comment cela fonctionne afin que nous puissions informer nos relations de cet état de fait qui les menace.

PARLEZ EN et n'hésitez pas à utiliser cette présentation, elle est libre de droit (à condition d'y référer et de respecter les références des empunts que l'on a fait)

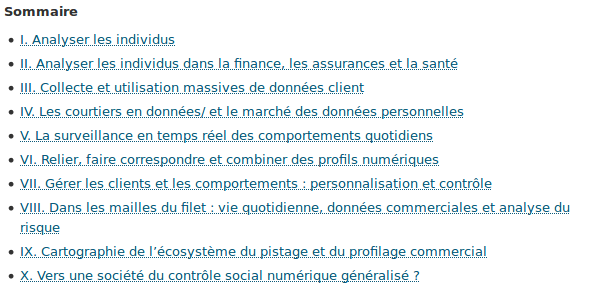

Pour accéder à un Réseau Social (RS) il faut un compte

| Un compte c'est comme un avatar que vous demandez de créer dans le RS. C'est cet avatar qui va vous représenter pour les autres membres du réseau, et bien sûr par lequel le RS va vous connaître (et il en saura des choses sur vous! https://blog.donottrack-doc.com/fr-ca/). |  |

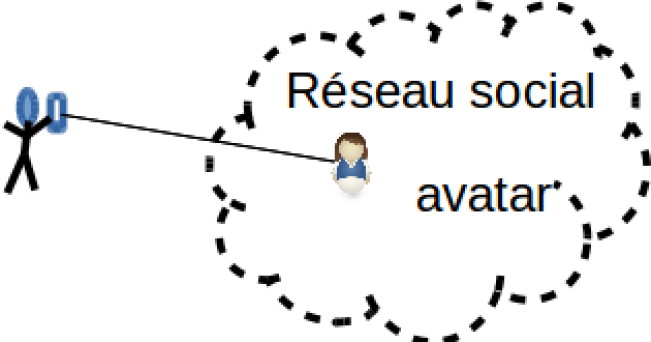

Le réseau réside dans le Réseau social (RS)

| Vous accèdez à votre avatar par votre téléphone ou ordinateur. Chacun est en relation avec SON avatar. Les liens (amis) sont établis par le RS entre les avatars en fonction de ce que vous demandez mais aussi de ce qu'il sait de chaque avatar. C'est en fait le réseau qui gère les liens entre les avatars. |  |

Image du RS délibérément faussée

| On veut vous faire croire que vous communiquez directement (comme avec un message via votre annuaire : appel oral ou texto) et que vous avez le contrôle complet sur le réseau. C'est FAUX, AVEC un réseau social ce sont les AVATARS qui communiquent et c'est le RS qui contrôle. |  |

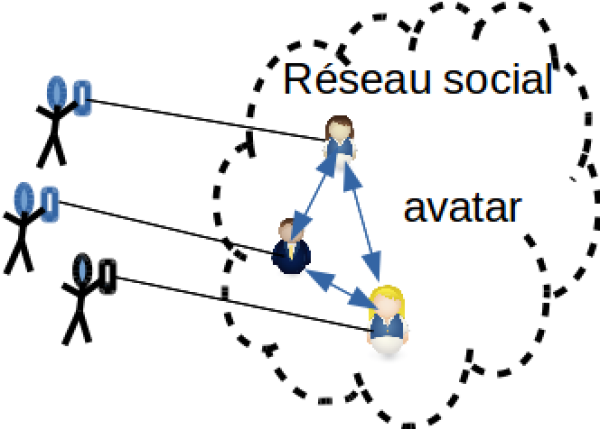

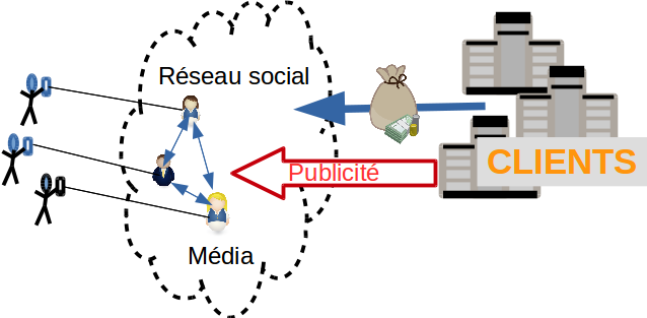

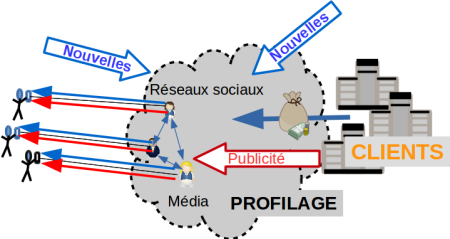

Le financement du RS : publicité

| C'est gratuit pour vous. Mais il faut bien que quelqu'un paye, on ne devient pas riche en ne faisant que des cadeaux. Le service payant : la publicité. |  |

Les vrais clients du RS sont ...

| … les entreprises qui font de la publicité. qui demandent au RS de présenter des publicités aux avatars. Le RS est un média pour ses clients, il doit les satisfaire s'il veut qu'ils payent bien. |

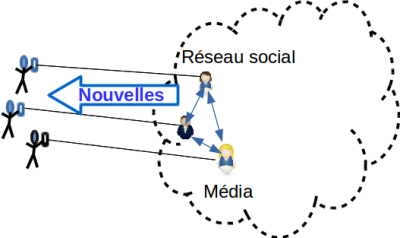

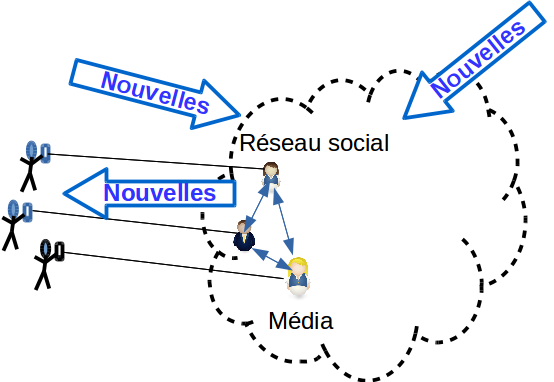

L'assiduité au RS : les nouvelles

| Plus vous êtes connectés au RS, plus il peut vous acheminer des plubicités ciblées (celles qui payent bien), plus il peut gagner d'argent. Le RS veut vous garder le plus longtemps et souvent possible connecté, et pour ça il vous divertit par exemple avec des nouvelles. |  |

La collecte des nouvelles

| Mais un RS social n'achète rien de ce qu'il vous donne. Il vous demande de lui fournir des nouvelles pour les acheminer à divers avatars. Il relaie des nouvelles produites par d'autres sources plus traditionnelle (il n'a pas de journalistes). Il concurrence ainsi les médias (TV, radio, presse, affichage) à un coût nul. |

Ce n'est plus vous qui décidez de ce que vous voyez

| Vous ne pouvez pas lire toutes les nouvelles reçues ou collectées par le réseau. Alors le réseau décide pour vous. Ses critères : ce qui lui permet de grossir et de s'enrichir. Donc ce qui fait l'intérêt de ses clients. Pour ça il vous divertit pour mieux vous garder captif et il vous profile pour satisfaire ses clients: la publicité ciblée est un énorme avantage pour les publicitaires. |  |

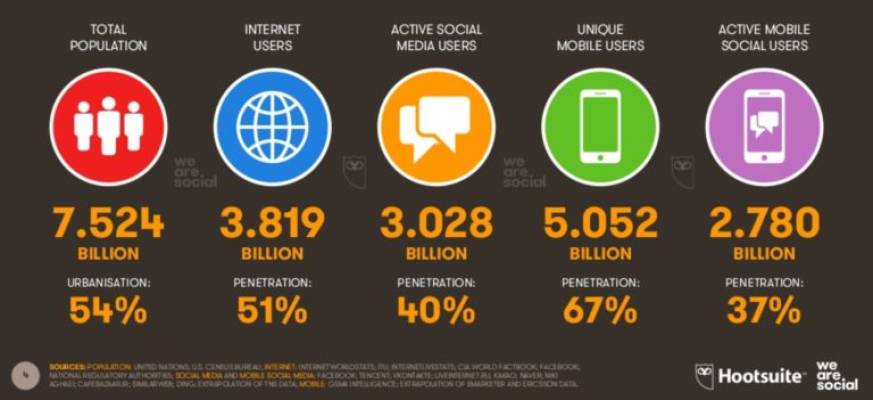

51% de la population mondiale a accès à internet

C'est devenu

Qui attire beaucoup de monde

| Le top 10 des réseaux sociaux en 2018 Activités mensuelles https://www.blogdumoderateur.com/50-chiffres-medias-sociaux-2018/ |  |

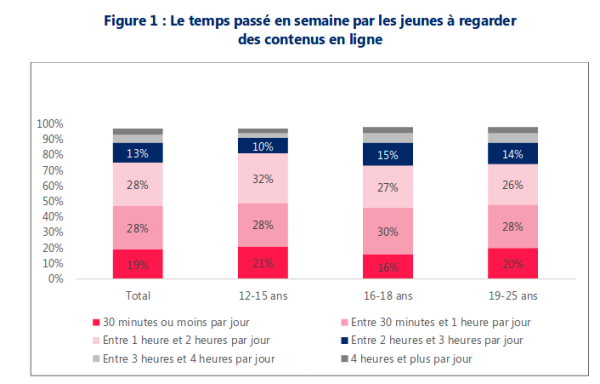

Qui y passe du temps

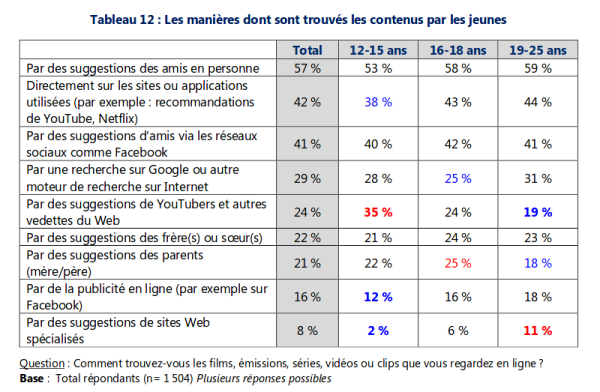

Qui deviennent la source principale d'information

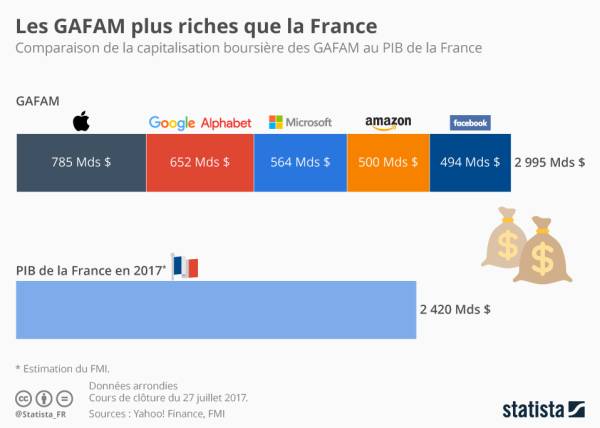

Et qui rapporte beaucoup d'argent

Si c'est gratuit c'est que c'est vous le produit

| Le produit c'est : - les données que vous avez semées dans le web - les profils fabriqués à partir de ces données - le temps que vous passez sur le web |  |

| Les 2 petits cochons : https://www.youtube.com/watch?time_continue=36&v=gwJ_FaiMiNo | ||

Définitions préliminaire : le web

- Web : un service parmi d'autres qui utilise internet. Il permet de mettre en relation des pages dans des serveurs via des liens.

- On accède aux serveurs de pages (http) par un fureteur

- On peut contrôler (dans une certaine mesure) les échanges entre le fureteur et les serveurs

Définition préliminaire : internet

- Internet : un réseau d'ordinateurs, on y accède via un fournisseur d'accès qui nous fournit une adresse IP

- quand on parle de neutralité du net, cela consiste à traiter tous les serveurs de la même manière

- une application dans un cellulaire utilise internet, mais pas le web, et l'utilisateur ne contrôle pas l'application c'est le fournisseur de l'application qui en a le contrôle

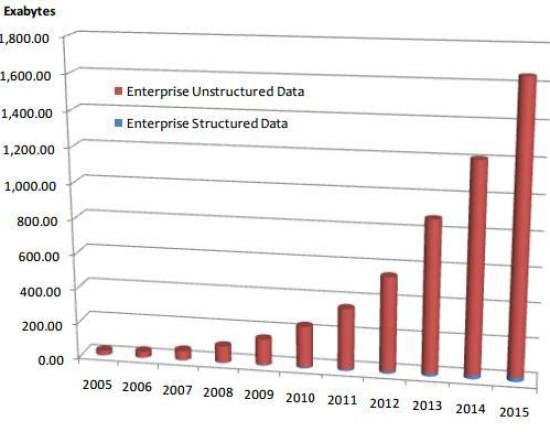

Les données structurées et les autres

| Structurées : Celles que l'on communique pour obtenir un service bien identifié (en bleu sur le diagramme). Les autres : Tout ce qu'on voit, écoute, lit sur le web et les traces très nombreuses que nous laissons sur le web en surfant et dans les services d'information, du divertissement et du commerce (en rouge sur le diagramme). |  |

| https://www.datasciencecentral.com/profiles/blogs/structured-vs-unstructured-data-the-rise-of-data-anarchy | |

De gigantesques centres de données

Les données structurées

- Celles que l'on communique pour obtenir un service :

- nom, courriel, adresse, compte en banque …

- elles ne sont pas très nombreuses et ne prolifèrent pas.

- On les protège

- par des connections sécurisées (https)

- des mots de passe

- en s'assurant du sérieux de ce à qui on les confie

- Les lois les protègent, en général elles sont respectées.

- Les risques se faire voler par des fraudeurs.

Les autres : exemple chez google

- Grâce à son moteur de recherche, Google connaît les questions que nous nous posons.

- Avec l’outil de mesure d’audience Google Analytics, le leader du secteur, Google sait quels sites nous visitons.

- Grâce aux téléphones Android (de marque Samsung, LG, Sony, HTC, etc.), il connaît nos déplacements.

- Grâce à Google Maps, il sait quels endroits nous envisageons de visiter, Google Calendar, il sait avec qui nous avons rendez-vous, quand, et pourquoi, Google Docs, il sait sur quoi nous travaillons.

- Grâce à GoogleChrome, le navigateur, il sait quels sites nous visitons et le temps que nous y passons. Il a aussi accès à nos mots de passe, qui sont envoyés aux serveurs Google.

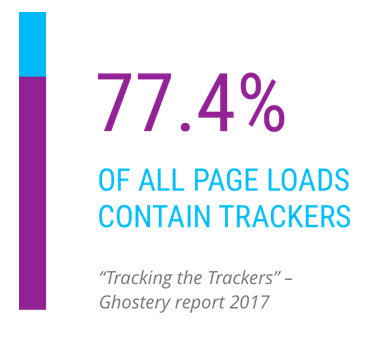

Le pistage est généralisé dans internet (via le web)

Une multitudes de données isolées : big data

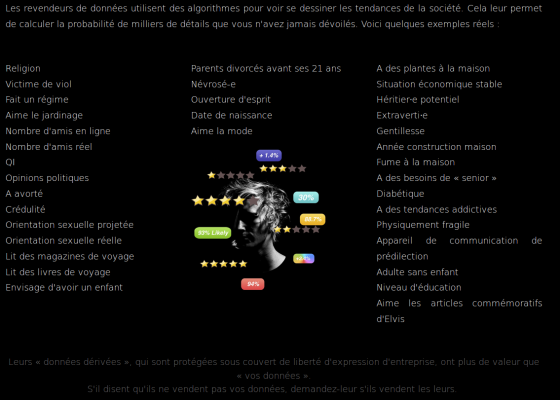

Sont transformées en profils

Attention aux applis

- Une application utilise internet mais pas le web : elle met en relation directe les accès que vous avez donnés dans votre téléphone (ou ordinateur) avec le serveur distant

- On n'a pas le contrôle des échanges que peut apporter un fureteur bien géré

- Au minimum la connection doit être sécurisée

- Quand le propriétaire de l'appli s'engage à ne pas redistribuer vos données (libre à vous de le croire)

- il en fait ce qu'il veut

- en les associant aux données qu'il veut

- c'est le cas de pratiquement tous les objets connectés

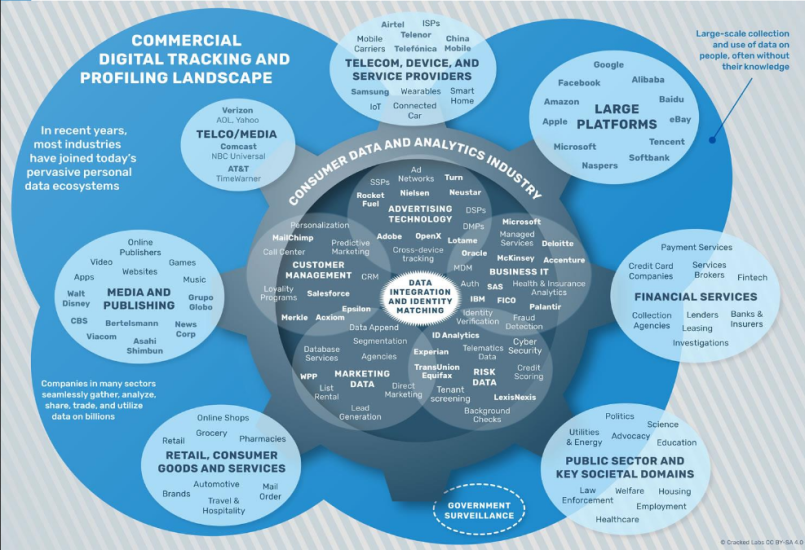

Une industrie que vous ignorez

Un bon résumé en français

Pour en savoir plus sur la surveillance

En complément pour se protéger

- Voici des références de qualité utiles : on peut limiter les risques d'atteinte à la vie privée.

Perte d'Intimité, vie privée, liberté

| Edward Snowden : in Philosophie magazine, hors série consacré à Hannah Arendt, février-avril 2016, Document Edward snowden face à un responsable des services secrets américains et traduction partielle de l'entretien avec Edward Snowdem. Le site original de la conférence (en anglais) http://hac.bard.edu/conference-fall15 Enregistrement de l'entretien avec Edward Snowdem (en anglais, mais à écouter si vous le pouvez) https://vimeo.com/149510880 |  |

Dégât collatéral

| |

| L'avatar peut vous transformer en Zombie | |

| Coté, Le soleil 2018-01-22 |