vie-privee:proteger_navigateur

Table des matières

Atelier du samedi 17 février 2018 : Protégeons notre navigateur et nos communications

(Source de l'image ci-dessus: http://www.pngall.com/web-security-png)

Par Jean Leblond et François Pelletier

(Source de l'image ci-dessus: http://www.pngall.com/web-security-png)

Par Jean Leblond et François Pelletier

Protéger vos données personnelles avec un VPN (par Jean Leblond)

Qu'est-ce qu'un VPN ?

- VPN est l’abréviation anglaise de « Virtual Private Network » ou « Réseau Privé Virtuel ».

- En temps normal, quand vous surfez sur internet, vous êtes sur ce qu’on appelle un « réseau commun ». Autrement dit, vous y laissez des informations, qui peuvent être interceptées d’une manière ou d’une autre, notamment par votre fournisseur d’accès internet, par les gouvernements ou par des hackers.

- On choisit ainsi un VPN lorsque l’on cherche à gagner en anonymat sur internet (ne pensez pas forcément aux mauvaises raisons), en ne laissant ainsi aucune trace de la navigation grâce à l’absence totale de conservation des logs des meilleurs fournisseurs du marché.

- L’utilisateur qui va se connecter sur internet avec un VPN pourra donc facilement crypter ses données (il existe plusieurs protocoles, comme le PPTP, OpenVPN, L2TP/IPSec, IKEVv2,…). Il n’est vraiment pas nécessaire de les connaître pour utiliser un VPN en toute simplicité.

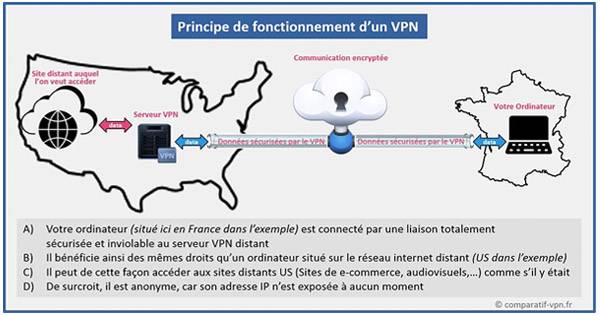

Comment fonctionne un VPN ?

A quoi sert un VPN ?

- Le VPN a plusieurs utilisations et c’est pour cela qu’il séduit tant. Nous pouvons synthétiser ses fonctions dans deux groupes que sont les suivants :

- Il protège votre anonymat. Cela s’applique à tous les niveaux. Que ce soit pour vos paiements sur internet, pour vos téléchargements de torrents en P2P ou encore lorsque vous naviguez sur des réseaux publics, la connexion est parfaitement protégée grâce à un cryptage AES 256 bits. Avec votre VPN, vous ne risquez absolument rien sur internet.

- Il vous permet d’accéder à tout, sans limite géographique. La deuxième utilisation d’un VPN sert notamment à contourner la censure géographique et visionner des vidéos partout dans le monde. Vous voulez regarder Netflix US depuis la France ? Pas de soucis, connectez votre Réseau Privé Virtuel à un des nombreux serveurs aux Etats-Unis et le tour est joué.

- Quand vous partez en Chine, vous pourrez également accéder à Facebook, Whatsapp, Youtube, Netflix, Instagram…grâce à votre VPN. Rappelons que tous ces services sont normalement censurés dans ce pays.

-

- Risques à ne pas utiliser un VPN

- Vidéo PC Mag Comment un VPN fonctionne et pourquoi en faire usage (How a VPN works)

- Internet n'est pas conçu pour la sécurité

- Entre votre ordinateur et le site consulté, des personnes mal intentionnées peuvent épier vos données (vol, publicitaires, espions) car ils ont accès à votre adresse IP.

- Votre fournisseur d'accès internet peut vendre vos informations d'activités à qui ils veulent, légalement (au moins aux É-U). Il y a aussi d'autres menaces plus près de votre domicile.

- Sur un réseau sans fil (WiFi) sans fil, quiconque peut vous surveiller.

- C'est là qu'un VPN peut vous aider. En activant votre VPN :

- Un tunnel sécurisé (encrypté) est créé entre vous et votre fournisseur de VPN.

- Vos données circulent dans ce tunnel sans que votre fournisseur de service internet (ISP - Internet service provider) ne puisse voir ce que vous faites.

- À l'autre bout du tunnel, puisque vos données sortent d'un des serveurs de votre fournisseur VPN (au lieu de votre ISP), votre identité (votre adresse IP) est masquée (IP cloaking).

- La censure gouvernementale du pays ou de la région visitée est déjouée puisque votre localisation demeure cachée (spoof).

- En utilisant un des serveurs mis à votre disposition par votre fournisseur VPN, le site visité pensera que vous êtes dans la région de ce serveur.

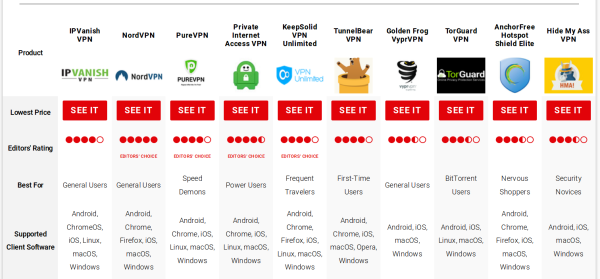

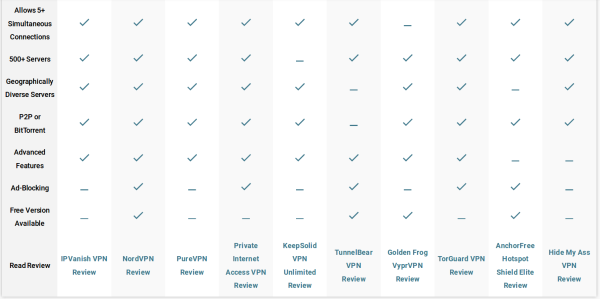

- Une études des meilleurs et des plus rapides VPN de 2018 est disponible sur le site PC Mag (lien plus loin dans cette page).

Comparer les différents fournisseurs de VPN et choisir celui qui nous convient

- Quel VPN choisir? Gratuit? Payant?

- Sur internet, vous retrouverez de nombreuses offres de VPN. Certaines sont payantes, mais d’autres sont gratuites. Pourquoi ne pas aller directement vers une solution gratuite ? Il faut savoir qu’il y a bien une raison pour laquelle certains prestataires font des Virtual Private Network payants. Sans rentrer ici dans les détails, on peut simplement vous citer :

- La sécurité de vos informations (certains VPN gratuits peuvent utiliser vos données de manière illégale ou les revendre).

- Vitesse et stabilité de la connexion à internet ne seront disponibles qu’avec les offrantes payantes.

- L’option gratuite sera toujours limitée, soit en temps (un certain nombre de jours), soit en trafic (par exemple, 500Mo / mois) alors qu’une solution payante est illimitée à tous les niveaux.

- Aucun besoin d’avoir des connaissances techniques (la solution gratuite en nécessite parfois).

- La stabilité des solutions gratuites laisse bien souvent à désirer et l’on peut très vitre perdre sa protection VPN lorsqu’on opte pour une telle solution.

Vous ne le savez peut-être pas, mais il existe à l’heure actuelle plus de 300 fournisseurs de Virtual Private Network en 2018. Comme vous pouvez bien l’imaginer, certains sont de plus ou moins bonne qualité. Nous mâchons le travail pour vous et les comparons afin de vous permettre de ne garder que les meilleurs.

- PC Mag : Les meilleurs services VPN de 2018

Exemple d'un VPN : PIA (Private Internet Access)

- Vidéo YouTube Private Internet Access - VPN Review & Setup Tutorial:

- Revue,

- Tutoriel d'installation sur un ordinateur,

- Tutoriel d'installation sur un appareil mobile (cellulaire)

- PIA - Privte Internet Access : Page d'accueil

- Menu “Comment ça marche” : image explicative de votre adresse IP avec et sans VPN

- Menu Contactez-nous : Zone du service à la clientèle

- Menu Téléchargements et assistance : pour téléchargements selon le système, guides vidéos.

- Bibliothèque du support à la clientèle contenant des questions et réponses fréquemment posées (FAQ).

Exemple de tests après installation et configuration de votre VPN

- Avant connection : Bonhomme PIA rouge (You are disconnected)

- Se connecter (au Royaume-Uni par exemple) : Connect UK London, bonhomme vert (You are connected - PIA - UK London 104…)

- En allant sur www.google.com votre navigateur va à https://www.google.co.uk/

- Fonctionne!

- Aller sur : https://www.privateinternetaccess.com

- “Your IP Address: 104.238.169.69” (par exemple)

- “Your ISP: Choopa, LLC You are protected by PIA”

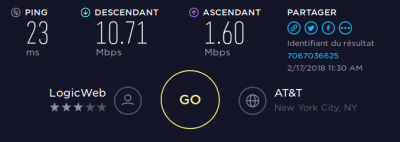

- Tester la vitesse de connection en allant sur http://beta.speedtest.net/fr :

- Avant : 11.42 Mbps descendant, 1,70 Mbps ascendant

- Après : 10.71 Mbps descendant, 1,60 Mbps ascendant

Conclusion VPN

- Comme tout produit de sécurité, bien qu'étant extrêmement utile, un VPN n'est pas infaillible.

- Un adversaire déterminé peut presque toujours enfreindre vos défenses d'une manière ou d'une autre.

- L'utilisation d'un VPN ne peut pas aider si vous téléchargez imprudemment un ransomware lors d'une visite sur le Dark Web, ou si vous abandonnez bêtement vos données à une attaque de phishing.

- Mais il vous protège contre la collecte de données de masse et le criminel occasionnel qui aspire les données de l'utilisateur pour une utilisation ultérieure.

Références de cette section

Notre vie privée est en danger : agissons maintenant ! (par Jean Leblond)

- Le site Contrôle tes données.net contient énormément d'informations utiles afin de protéger notre vie privée des dangers. Il contient 3 sections principales (menus en haut de page). Nous vous recommandons d'abord la lecture de la section “Pourquoi contrôler mes données ?” à titre d'introduction. Mais pour un aspect plus pratique, allez directement à la section “Et par moi-même ?” où vous pourrez notamment vous renseigner et surtout mettre en pratique ces sujets :

- Ne laissez plus de traces sur Internet (navigateur libre, moteur de recherche qui ne vous surveille pas, maîtrisez vos traces ou n'en laissez aucune) Nous couvrirons ce volet à la section suivante.

- Gardez vos échanges confidentiels (chiffrez vos discussions instantanées -clavardage ou chat- et appels vidéos, choisir un fournisseur d'emails qui vous laisse le contrôle)

- Reprenez la main sur tous vos outils (utiliser une distribution GNU/Linux)

- Maîtrisez toutes vos données en les hébergeant vous-même (avec un NAS, un OS dédié ou un PC paramétré)

Firefox : modules complémentaires (extensions) pour se protéger (par Jean Leblond)

Firefox d'abord, sinon Chromium et éviter Chrome

- Firefox est recommandé d'abord parce que c'est un navigateur libre.

- Firefox a de nombreux modules disponibles.

- Sa dernère version “Quantum” le rend aussi très performant (la section suivante traitera de ses modules disponibles).

- Chromium est la version libre de Chrome.

- Plusieurs évitent Chrome qui envoie tout chez Google.

- Chromium est donc un bon 2e choix de navigateur.

Modules complémentaires de Firefox pour se protéger (par Jean Leblond)

Important : Cette page traite parfois de plus d'un module pour un même type de protection. Nous recommandons de n'installer qu'UN module par type de protection pour bien l'évaluer et surtout pour que les modules n'entrent pas en conflit!

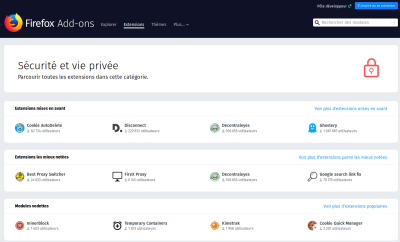

- Firefox Add-ons : Page officielle des outils et fonctionnalités pour personnaliser Firefox comme vous le souhaitez. Recherche d'autres extensions par catégories ou par un moteur (zone de recherche). Exemple de la catégorie “Sécurité et vie privée”:

- Sécuriser un maximum de connexions avec HTTPS Everywhere

- Normalement les navigateurs utilisent les sites sécurisés (https: plutôt que http:) quand ils sont disponibles. Mais ce module s'en assure, même si vous l'oubliez!

- Réduire mes traces simplement avec uBlock Origin

- Un bloqueur de nuisances efficace, qui bloque les sites qui surveillent les internautes.

- Il ménagera votre processeur et votre mémoire vive.

- Il est léger, a une bonne licence et est développé par un gars de Gatineau!

- Test du module : aller sur www.bing.com (laisser pendant 20 mins)

- Réduire mes traces simplement avec Disconnect.me

- Dites non à la collecte de masse de votre activité en ligne et des trackers qui détruisent les performances de votre appareil.

- C'est un module libre alternatif à Ghostery

- Contrôler les scripts exécutés par mon navigateur avec NoScript

- NoScript & RequestPolicy sont les meilleures alternatives à Disconnect.me & Ghostery.

- Ils nécessitent un investissement en connaissances.

- Les “scripts” sont des petits programmes qu’exécute automatiquement votre navigateur. Ils offrent de nombreuses fonctionnalités utiles, mais peuvent aussi être utilisés pour obtenir des informations sur vous et vous suivre sur Internet.

- Contrôler les contenus téléchargés par mon navigateur avec RequestPolicy

- Tout comme pour les scripts, les sites tiers que vous visitez peuvent afficher des contenus proposés en réalités par des sites tiers, auxquels vous avez alors accès sans vous en rendre compte ou le vouloir forcément.

- En accédant à ces contenus tiers, les sites qui vous les proposent savent où et quand vous y avez accès, et peuvent ainsi vous tracer sur Internet.

- Bloquer la publicité (en plus de uBlock Origin):

-

- La plupart des publicités ne sont même pas chargées. Vous pouvez ainsi profiter du contenu que vous voulez, et passer moins de temps à attendre.

-

- Agissez contre le pistage en ligne!

- Présentation de son fonctionnement (voir son menu “?”)

- Bloque les publicités espions et les traqueurs invisibles.

- Développé par la FSF (Free Software Foundation).

- Faites un test sur Radio-Canada après son installation!

-

- Pas de pourriel avec Cookie AutoDelete

- Lorsqu'un onglet se ferme, tous les cookies non utilisés sont automatiquement supprimés. Liste blanche pour ceux en qui vous avez confiance, liste grise pour la session courante et liste noire pour toujours les supprimer (ex: dernières recherches dans Youtube). On peut entrer des exceptions comme son site bancaire. Le nombre de cookies supprimés s'affiche mais cet affichage peut être désactivé dans les préférences du navigateur si ça vous agace.

- Pas d'envoi de mes données à Google :

- Google Analytics Opt-out Browser : Pour indiquer au fichier JavaScript Google Analytics (ga.js) de ne pas envoyer d'informations à Google Analytics.

-

- Confidentialité, simplifiée. Ce module complémentaire fournit l'essentiel de la confidentialité dont vous avez besoin pour contrôler vos informations personnelles en toute transparence, quel que soit l'endroit où Internet vous mène: blocage des suivis, cryptage plus intelligent, recherche privée DuckDuckGo, et plus encore.

- Module inclus dans Firefox accessible via les paramètres de Firefox, section “Recherche”.

- Tunnels sécurisés :

- Il peut être utile de se “creuser” un tunnel crypté du bureau jusqu'à un autre poste (ou un serveur) à la maison si votre employeur vous bloque l'accès à un site dont vous avez besoin.

- Autre cas : Vous êtes en voyage dans un café ou une bibliothèque avec le Wi-fi. Ouvrez une fenêtre de Terminal pour se connecter sur l'ordinateur chez soi. Votre ordinateur à la maison sera alors utilisé pour vos requêtes (votre navigation). Parce qu'on ne peut faire confiance à une connexion d'ailleurs où n’importe qui peut avec outil “sniffer” pour regarder les paquets qui transitent entre notre appareil et le site visité. Un tel tunnel ne peut pas être défoncé pendant la courte période de notre navigation. Ainsi, si vous allez sur What's my IP.org vous aurez l'adresse locale de votre ordinateur à la maison.

- Offre moins de souplesse qu'un VPN (section précédente) car on ne peut choisir un pays (mais chez soi). La vitesse est aussi limitée à celle de mon “serveur ssh” personnel.

-

- Il y a aussi la version standard.

-

- Autre outil pour se créer un tunnel en un clic.

Autres extensions utiles :

-

- Synchroniser vos favoris sur tous les autres appareils connectés à votre compte Firefox (pratique après une nouvelle installation de système ou pour votre tablette).

- Téléchargement de vidéos :

-

- Télécharger les présentations Youtube de LinuQ.

- On peut aussi utiliser en mode ligne commande youtubedl adresse (prend toujours la meilleure version du vidéo).

-

- Télécharger des vidéos ailleurs que de Youtube.

-

- Livres électroniques :

- EPUBReader : Pour lectures des livres au format ePub.

Lectures sur la sécurité

- Consultez la page Lectures recommandées de notre site!

- Site de François Charron section Fraude et sécurité

Autres sujets (par François Pelletier)

Le fichier /etc/hosts : sites bloqués

- Le fichier /etc/hosts : fait correspondre un nom de domaine avec une adresse IP.

- Résolution d'adresse par serveurs DNS qui peut être contournée par ce fichier.

- Steven Black listes de sites bloqués dangereux (ex: malwares).

- Ajouter les entrées de cette liste à votre fichier pour que ces sites soient bloqués.

- Éditer en administrateur, modifier, puis redémarrer l'ordinateur pour que soit effectif.

- Maintenir manuellement la liste des sites.

- Ne bloque pas les performances du navigateur car bloque “à la source”.

- Peu être fait dans Windows (cherchez le fichier)!

- Message “La connection a échoué” si on tente d'accéder (pare-feu local).

Electronic Frontier Foundation eff.org

- L'Electronic Frontier Foundation est la principale organisation à but non lucratif défendant les libertés civiles dans le monde numérique.

- Site Web : eff.org

- Consultez son Guide d'auto-défense pour la sécurité

- Ex: Signal, logiciel d'encryption de bout en bout pour mobiles

- Ex: PGP clés d'encryption pour les courriels

- Consulter les liens des sections “Aperçus”, “Tutoriels” et “Briefings”. Très instructif!

- Voir aussi le guide de Richard Stallman (référence à venir).

Gufw : Gnome Uncomplicated Firewall

- Pare-feu simple disponible dans les distributions Linux.

- Pour y accéder, ouvrir une fenêtre de Terminal et saisir : gufw

- Fonctionne en mode ligne de commande

- 3 profils (bureau, maison, public)

- IP tables et règles à ajouter (ex: jeux Warcraft)

- Documentation ubuntu : Gufw

Observatory by Mozilla

- Observatory by Mozilla pour savoir si votre site web respecte la vie privée de vos visiteurs.

- L'Observatoire de Mozilla a aidé plus de 125 000 sites Web en enseignant aux développeurs, aux administrateurs système et aux professionnels de la sécurité comment configurer leurs sites en toute sécurité.

- Site Web : https://observatory.mozilla.org/

- Ex : Balayer le site de LinuQ en saisissant son adresse : https://www.linuq.org puis “Scan Me”.

- On constate qu'il reste des modifications Nginx & Apache à faire.

- Ex : Cross-origin (voir le lien de l'amélioration recommandée).

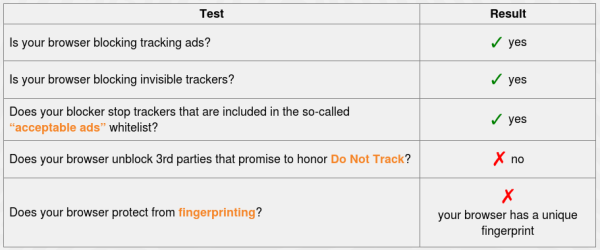

Panopticlick : vérifier l'empreinte de votre navigateur

- Site Web : Panopticlick

- Lorsque vous visitez un site Web, les outils de suivi en ligne et le site lui-même peuvent vous identifier, même si vous avez installé un logiciel pour vous protéger. Il est possible de configurer votre navigateur pour contrecarrer le suivi, mais beaucoup de gens ne savent pas comment.

- Panopticlick analysera dans quelle mesure votre navigateur et vos modules complémentaires vous protègent contre les techniques de suivi en ligne. Nous verrons également si votre système est configuré de manière unique - et donc identifiable - même si vous utilisez un logiciel de protection de la vie privée.

- Simple à vérifier, vous n'avez qu'à cliquer sur le bouton “TEST ME”.

vie-privee/proteger_navigateur.txt · Dernière modification : de 127.0.0.1